1:54:20

1:54:20

2026-03-08 21:00

10:11:37

10:11:37

10:11:37

10:11:37

2025-04-07 07:03

1:22:04

1:22:04

1:22:04

1:22:04

2024-10-20 13:00

11:03:06

11:03:06

11:03:06

11:03:06

2025-10-20 06:19

25:22

25:22

25:22

25:22

2026-02-27 18:07

2:07:59

2:07:59

2:07:59

2:07:59

2026-02-18 21:10

2:31:42

2:31:42

2:31:42

2:31:42

2024-12-27 18:26

2:32:19

2:32:19

2:32:19

2:32:19

2023-09-10 18:25

3:12:39

3:12:39

3:12:39

3:12:39

2023-12-21 11:54

55:45

55:45

55:45

55:45

2024-12-21 10:00

4:23:18

4:23:18

4:23:18

4:23:18

2024-02-16 17:06

2:40:56

2:40:56

2:40:56

2:40:56

2023-09-10 18:55

3:55:20

3:55:20

3:55:20

3:55:20

2023-11-30 23:17

3:01:48

3:01:48

3:01:48

3:01:48

2024-02-09 03:39

3:48:10

3:48:10

3:48:10

3:48:10

2023-09-18 01:16

2:37:05

2:37:05

2:37:05

2:37:05

2023-09-10 20:03

2:06:48

2:06:48

2:06:48

2:06:48

2024-12-28 12:50

49:15

49:15

![Ислам Мальсуйгенов, Зульфия Чотчаева - Дарман (Премьера клипа 2026)]() 3:01

3:01

![Игорь Балан - Бывшая (Премьера клипа 2026)]() 3:44

3:44

![NAIMAN - Опасная (Премьера клипа 2026)]() 2:44

2:44

![Жалолиддин Ахмадалиев - Ёлгон дунё (Премьера клипа 2026)]() 3:44

3:44

![Айна Гетегазова - Царь зверей (Премьера клипа 2026)]() 3:44

3:44

![KOBZOV - Королева Снежная (Премьера клипа 2026)]() 3:14

3:14

![Яхё Носир - Согинасиз (Премьера клипа 2026)]() 4:42

4:42

![DOMENICA - PINOKIO (Премьера клипа 2026)]() 3:23

3:23

![Наталья Влади - Пожелаю тебе (Премьера клипа 2026)]() 2:29

2:29

![Elvira T - Одинокая пантера (Премьера клипа 2026)]() 2:08

2:08

![Фати Царикаева - Ревность (Премьера клипа 2026)]() 3:27

3:27

![Гузэлем - Рамазан (Премьера клипа 2026)]() 2:45

2:45

![Voydod group - Dilbarijon biyo (Official Video 2026)]() 2:49

2:49

![С 8 марта девочки мои]() 3:07

3:07

![DJ Serzh - Аморе мио (Премьера клипа 2026)]() 3:36

3:36

![Alexia - Două Linii (Official Video 2026)]() 2:38

2:38

![Шамиль Каримов - Танцуй малая (Премьера клипа 2026)]() 3:33

3:33

![ARTEE - Ну и пусть (Премьера клипа 2026)]() 4:12

4:12

![MIRAVI - Снегопад (Премьера клипа 2026)]() 4:12

4:12

![С 8 Марта, милые, красивые женщины]() 5:01

5:01

![Миссия невыполнима: Финальная расплата | Mission: Impossible - The Final Reckoning (2025)]() 2:52:58

2:52:58

![Гoрничнaя | The Hоusеmaid (2025)]() 2:11:25

2:11:25

![Семья в аренду | Rental Family (2025)]() 1:49:55

1:49:55

![Новокаин | Novocaine (2025)]() 1:49:34

1:49:34

![Лило и Стич | Lilo & Stitch (2025)]() 1:49:28

1:49:28

![Анаконда | Anaconda (2025)]() 1:38:55

1:38:55

![Казнить нельзя помиловать | Mercy (2026)]() 1:43:47

1:43:47

![В мгновение ока | In the Blink of an Eye (2026)]() 1:34:15

1:34:15

![Орудия | Weapons (2025)]() 2:08:34

2:08:34

![Грандиозная подделка | Il falsario (2025)]() 1:55:41

1:55:41

![Давид | David (2025)]() 1:49:18

1:49:18

![Обитель зла 4: Жизнь после смерти | Resident Evil: Afterlife (2010)]() 1:37:36

1:37:36

![Охотник и охотница | Hunting Grounds (2025)]() 1:29:24

1:29:24

![Фэкхем-Холл | Fackham Hall (2025)]() 1:37:17

1:37:17

![Крипер | Keeper (2025)]() 1:38:41

1:38:41

![Zомбилэнд: Контрольный выстрел | Zombieland: Double Tap (2019)]() 1:39:05

1:39:05

![Обитель зла 2: Апокалипсис | Resident Evil: Apocalypse (2004)]() 1:37:50

1:37:50

![Дом у дороги | Road House (2024)]() 2:03:29

2:03:29

![Обитель зла 3 | Resident Evil: Extinction (2010)]() 1:34:09

1:34:09

![Дикий робот | The Wild Robot (2024)]() 1:41:50

1:41:50

![Забавные медвежата]() 13:00

13:00

![Игрушечный полицейский Сезон 1]() 7:19

7:19

![Лудлвилль]() 7:05

7:05

![Команда Дино Сезон 2]() 12:31

12:31

![Минифорс. Сила динозавров]() 12:51

12:51

![Агент 203]() 21:08

21:08

![Пингвиненок Пороро]() 7:42

7:42

![Сандра - сказочный детектив Сезон 1]() 13:52

13:52

![Приключения Пети и Волка]() 11:00

11:00

![Неодети]() 11:27

11:27

![Корги по имени Моко. Волшебный мир снов]() 8:60

8:60

![Чемпионы]() 7:15

7:15

![Пип и Альба Сезон 1]() 11:02

11:02

![Супер Зак]() 11:38

11:38

![Последний книжный магазин]() 11:20

11:20

![Паровозик Титипо]() 13:42

13:42

![Енотки]() 7:08

7:08

![Истории Баданаму Сезон 1]() 10:02

10:02

![Ну, погоди! Каникулы]() 7:04

7:04

![Тёплая анимация | Новая авторская анимация Союзмультфильма]() 10:46

10:46

![Винни-Пух. 1969 год.]() 41:23

41:23

![Свои. Баллада о войне [2025, драма, военный]]() 1:29:27

1:29:27

![Домовенок Кузя [HD] 2025]() 1:29:43

1:29:43

![Сборник Синий Трактор]() 57:36

57:36

![КЛИПЫ 90х ⭐Русский Сборник видеоклипов]() 2:54:39

2:54:39

![КАМИН 4К 🔥 FIREPLACE 4K | Звуки камина и Треск огня]() 2:00:00

2:00:00

![КЛИПЫ 80-90 х - ЗОЛОТЫЕ ХИТЫ - ЛЮБИМЫЕ ПЕСНИ]() 2:07:05

2:07:05

![Пять ночей с Фредди 2 | Five Nights at Freddy's 2 (2025)]() 1:44:11

1:44:11

![Рыцарь семи королевств. Все серии]() 3:28:06

3:28:06

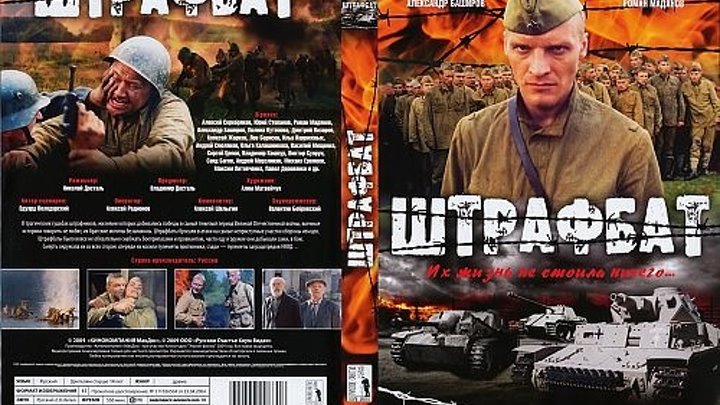

![Штрафбат(1-11 серии) HD 2004]() 8:05:56

8:05:56

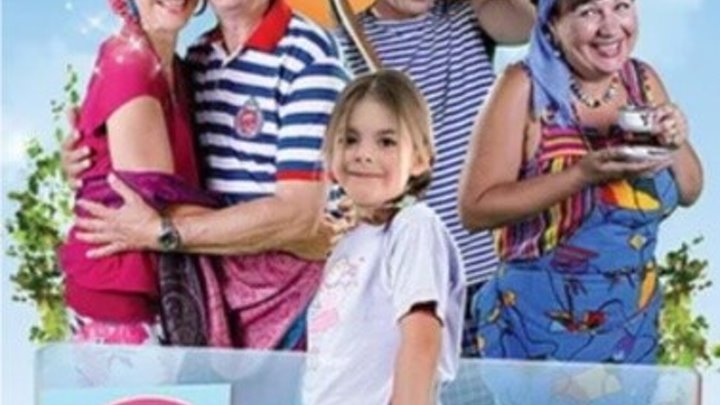

![СваТы 1 сезон(все серии)]() 2:17:36

2:17:36

![ТОП ЛУЧШИХ КЛИПОВ ШАНСОНА - Слушать шансон лучшее.]() 3:48:45

3:48:45

![Форсаж 6 | Furious 6 (2013)]() 2:11:07

2:11:07

![Ми–Ми–Мишки 💫 Звездная история 🙃 Все серии ✨ Мультики для детей]() 2:10:31

2:10:31

![Bakhtin - Целовала (Премьера клипа 2023)]() 3:16

3:16

![28 лет спустя: Часть II. Храм костей | 28 Years Later: The Bone Temple (2026)]() 1:49:24

1:49:24

![Барбоскины 1-30]() 2:21:36

2:21:36

![Дева и дракон | Damsel (2024)]() 1:49:38

1:49:38

![Давид | David (2025)]() 1:49:18

1:49:18

![Гордость и предубеждение | Pride & Prejudice (2005)]() 2:08:21

2:08:21

49:15

49:15Скачать Видео с Рутуба / RuTube

| 232x144 | ||

| 384x240 | ||

| 576x360 | ||

| 768x480 | ||

| 1152x720 | ||

| 1728x1080 |

3:01

3:01

2026-02-20 19:56

3:44

3:44

2026-03-03 12:20

2:44

2:44

2026-03-03 12:29

3:44

3:44

2026-02-22 22:48

3:44

3:44

2026-03-04 10:27

3:14

3:14

2026-02-19 13:13

4:42

4:42

2026-02-26 10:20

3:23

3:23

2026-02-24 11:00

2:29

2:29

2026-02-20 09:20

2:08

2:08

2026-02-23 13:25

3:27

3:27

2026-03-11 11:23

2:45

2:45

2026-02-19 13:22

2:49

2:49

2026-02-19 13:17

3:07

3:07

2026-03-08 12:10

3:36

3:36

2026-02-20 09:44

2:38

2:38

2026-02-20 10:00

3:33

3:33

2026-02-19 13:20

4:12

4:12

2026-03-04 10:34

4:12

4:12

2026-02-23 13:14

5:01

5:01

2026-03-08 09:55

0/0

2:52:58

2:52:58

2026-01-23 19:12

2:11:25

2:11:25

2026-02-13 14:02

1:49:55

1:49:55

2026-02-13 20:27

1:49:34

1:49:34

2026-01-23 18:44

1:49:28

1:49:28

2026-01-23 18:44

1:38:55

1:38:55

2026-01-28 12:07

1:43:47

1:43:47

2026-02-23 10:58

1:34:15

1:34:15

2026-03-01 21:54

2:08:34

2:08:34

2026-01-23 18:44

1:55:41

1:55:41

2026-02-26 14:41

1:49:18

1:49:18

2026-01-29 11:25

1:37:36

1:37:36

2026-02-25 19:41

1:29:24

1:29:24

2026-02-06 18:40

1:37:17

1:37:17

2026-01-26 14:35

1:38:41

1:38:41

2026-03-06 19:13

1:39:05

1:39:05

2026-02-16 01:07

1:37:50

1:37:50

2026-02-25 19:41

2:03:29

2:03:29

2026-02-27 09:42

1:34:09

1:34:09

2026-02-25 19:41

1:41:50

1:41:50

2026-01-23 18:44

0/0

13:00

13:00

2024-12-02 13:15

2021-09-22 21:03

7:05

7:05

2025-12-30 20:49

2021-09-22 22:40

12:51

12:51

2024-11-27 16:39

21:08

21:08

2025-01-09 16:39

7:42

7:42

2024-12-17 12:21

2021-09-22 20:39

11:00

11:00

2022-04-01 17:59

11:27

11:27

2025-10-10 18:25

8:60

8:60

2025-12-09 11:58

7:15

7:15

2026-02-10 12:00

2021-09-22 23:37

2021-09-22 22:07

11:20

11:20

2025-09-12 10:05

13:42

13:42

2024-11-28 14:12

7:08

7:08

2025-12-30 21:34

2021-09-22 21:29

7:04

7:04

2026-01-12 15:05

10:46

10:46

2022-06-07 11:02

0/0

Скачать популярное видео

Популярное видео

2023-11-19 12:01

2025-04-11 14:51

2025-03-02 11:56

2024-11-13 13:06

2022-03-11 11:17

2024-12-19 00:00

2023-05-31 14:59

1:44:11

1:44:11

2025-12-25 22:29

3:28:06

3:28:06

2026-02-24 11:12

8:05:56

8:05:56

2017-07-08 19:33

2:17:36

2:17:36

2025-07-24 20:55

2026-02-02 14:57

2:11:07

2:11:07

2023-04-25 22:52

2024-01-17 17:34

3:16

3:16

2023-10-13 14:26

1:49:24

1:49:24

2026-02-19 14:08

2024-12-16 20:15

1:49:38

1:49:38

2024-03-12 00:19

1:49:18

1:49:18

2026-01-29 11:25

2:08:21

2:08:21

2023-05-03 20:56

0/0